Vanliga frågor

Kom igång snabbt

För att komma igång med Forward Email:

-

Skapa ett konto på forwardemail.net/register

-

Lägg till och verifiera din domän under Mitt konto → Domäner

-

Lägg till och konfigurera e-postalias/mailboxar under Mitt konto → Domäner → Aliaser

-

Testa din installation genom att skicka ett e-postmeddelande till ett av dina nya alias

Tip

DNS-ändringar kan ta upp till 24-48 timmar att spridas globalt, även om de ofta träder i kraft mycket snabbare.

Important

För förbättrad leveranssäkerhet rekommenderar vi att du ställer in SPF, DKIM och DMARC-poster.

Introduktion

Vad är Forward Email

Note

Forward Email är perfekt för privatpersoner, småföretag och utvecklare som vill ha professionella e-postadresser utan kostnaden och underhållet av en fullständig e-posthostinglösning.

Forward Email är en fullfjädrad e-postleverantör och e-posthostingleverantör för egna domännamn.

Det är den enda kostnadsfria och öppen källkod-tjänsten som låter dig använda e-postadresser med egen domän utan komplexiteten att sätta upp och underhålla en egen e-postserver.

Vår tjänst vidarebefordrar e-post som skickas till din egen domän till ditt befintliga e-postkonto – och du kan till och med använda oss som din dedikerade e-posthostingleverantör.

Viktiga funktioner i Forward Email:

- E-post med egen domän: Använd professionella e-postadresser med ditt eget domännamn

- Gratisnivå: Grundläggande e-postvidarebefordran utan kostnad

- Förbättrad integritet: Vi läser inte dina e-postmeddelanden eller säljer dina data

- Öppen källkod: Vår hela kodbas finns tillgänglig på GitHub

- SMTP-, IMAP- och POP3-stöd: Fullständiga möjligheter att skicka och ta emot e-post

- End-to-End-kryptering: Stöd för OpenPGP/MIME

- Anpassade Catch-All-alias: Skapa obegränsat med e-postalias

Du kan jämföra oss med 56+ andra e-postleverantörer på vår sida för e-postjämförelse.

Tip

Läs mer om Forward Email genom att läsa vårt kostnadsfria Tekniska Whitepaper

Vem använder Forward Email

Vi tillhandahåller e-posthosting och e-postvidarebefordran till över 500 000 domäner och dessa framstående användare:

| Kund | Fallstudie |

|---|---|

| U.S. Naval Academy | 📄 Fallstudie |

| Canonical | 📄 Fallstudie |

| Netflix Games | |

| The Linux Foundation | 📄 Fallstudie |

| The PHP Foundation | |

| Fox News Radio | |

| Disney Ad Sales | |

| jQuery | 📄 Fallstudie |

| LineageOS | |

| Ubuntu | 📄 Fallstudie |

| Kubuntu | 📄 Fallstudie |

| Lubuntu | 📄 Fallstudie |

| The University of Cambridge | 📄 Fallstudie |

| The University of Maryland | 📄 Fallstudie |

| The University of Washington | 📄 Fallstudie |

| Tufts University | 📄 Fallstudie |

| Swarthmore College | 📄 Fallstudie |

| Government of South Australia | |

| Government of Dominican Republic | |

| Fly.io | |

| RCD Hotels | |

| Isaac Z. Schlueter (npm) | 📄 Fallstudie |

| David Heinemeier Hansson (Ruby on Rails) |

Vad är Forward Emails historia

Du kan lära dig mer om Forward Email på vår Om-sida.

Hur snabbt är denna tjänst

Note

Vårt system är designat för snabbhet och tillförlitlighet, med flera redundanta servrar för att säkerställa att dina mejl levereras snabbt.

Forward Email levererar meddelanden med minimal fördröjning, vanligtvis inom sekunder efter mottagandet.

Prestandamått:

- Genomsnittlig leveranstid: Mindre än 5-10 sekunder från mottagande till vidarebefordran (se vår Time to Inbox "TTI"-övervakningssida)

- Drifttid: 99,9 %+ tillgänglighet

- Global infrastruktur: Servrar strategiskt placerade för optimal routing

- Automatisk skalning: Vårt system skalar under perioder med hög e-posttrafik

Vi arbetar i realtid, till skillnad från andra leverantörer som förlitar sig på fördröjda köer.

Vi skriver inte till disk eller lagrar loggar – med undantag för fel och utgående SMTP (se vår Integritetspolicy).

Allt görs i minnet och vår källkod finns på GitHub.

E-postklienter

Thunderbird

- Skapa en ny alias och generera ett lösenord i din Forward Email-instrumentpanel

- Öppna Thunderbird och gå till Redigera → Kontoinställningar → Kontohandlingar → Lägg till e-postkonto

- Ange ditt namn, Forward Email-adress och lösenord

- Klicka på Konfigurera manuellt och ange:

- Inkommande: IMAP,

imap.forwardemail.net, port 993, SSL/TLS - Utgående: SMTP,

smtp.forwardemail.net, port 465, SSL/TLS (rekommenderas; port 587 med STARTTLS stöds också)

- Inkommande: IMAP,

- Klicka på Klar

Microsoft Outlook

- Skapa en ny alias och generera ett lösenord i din Forward Email-instrumentpanel

- Gå till Arkiv → Lägg till konto

- Ange din Forward Email-adress och klicka på Anslut

- Välj Avancerade alternativ och markera Låt mig konfigurera mitt konto manuellt

- Välj IMAP och ange:

- Inkommande:

imap.forwardemail.net, port 993, SSL - Utgående:

smtp.forwardemail.net, port 465, SSL/TLS (rekommenderas; port 587 med STARTTLS stöds också) - Användarnamn: Din fullständiga e-postadress

- Lösenord: Ditt genererade lösenord

- Inkommande:

- Klicka på Anslut

Apple Mail

- Skapa en ny alias och generera ett lösenord i din Forward Email-instrumentpanel

- Gå till Mail → Inställningar → Konton → +

- Välj Annat e-postkonto

- Ange ditt namn, Forward Email-adress och lösenord

- För serverinställningar, ange:

- Inkommande:

imap.forwardemail.net - Utgående:

smtp.forwardemail.net - Användarnamn: Din fullständiga e-postadress

- Lösenord: Ditt genererade lösenord

- Inkommande:

- Klicka på Logga in

eM Client

- Skapa en ny alias och generera ett lösenord i din Forward Email-instrumentpanel

- Öppna eM Client och gå till Meny → Konton → + Lägg till konto

- Klicka på E-post och välj sedan Annat

- Ange din Forward Email-adress och klicka på Nästa

- Ange följande serverinställningar:

- Inkommande server:

imap.forwardemail.net - Utgående server:

smtp.forwardemail.net

- Inkommande server:

- Ange din fullständiga e-postadress som Användarnamn och ditt genererade lösenord som Lösenord för både inkommande och utgående servrar.

- eM Client testar anslutningen. När den lyckas, klicka på Nästa.

- Ange ditt namn och välj ett kontonamn.

- Klicka på Slutför.

Mobila enheter

För iOS:

- Gå till Inställningar → Mail → Konton → Lägg till konto → Annat

- Tryck på Lägg till e-postkonto och ange dina uppgifter

- För serverinställningar, använd samma IMAP- och SMTP-inställningar som ovan

För Android:

- Gå till Inställningar → Konton → Lägg till konto → Personligt (IMAP)

- Ange din Forward Email-adress och lösenord

- För serverinställningar, använd samma IMAP- och SMTP-inställningar som ovan

Sendmail SMTP Relay-konfiguration

Du kan konfigurera Sendmail för att vidarebefordra e-post via Forward Emails SMTP-servrar. Detta är en vanlig konfiguration för äldre system eller applikationer som förlitar sig på Sendmail.

Konfiguration

-

Redigera din

sendmail.mc-fil, vanligtvis placerad på/etc/mail/sendmail.mc:sudo nano /etc/mail/sendmail.mc -

Lägg till följande rader för att definiera smart host och autentisering:

define(`SMART_HOST', `smtp.forwardemail.net')dnl define(`RELAY_MAILER_ARGS', `TCP $h 465')dnl define(`confAUTH_MECHANISMS', `EXTERNAL GSSAPI DIGEST-MD5 CRAM-MD5 LOGIN PLAIN')dnl FEATURE(`authinfo',`hash -o /etc/mail/authinfo.db')dnl -

Skapa autentiseringsfilen

/etc/mail/authinfo:sudo nano /etc/mail/authinfo -

Lägg till dina Forward Email-uppgifter i

authinfo-filen:AuthInfo:smtp.forwardemail.net "U:your-alias@yourdomain.com" "P:your-generated-password" "M:PLAIN" -

Generera autentiseringsdatabasen och säkra filerna:

sudo makemap hash /etc/mail/authinfo < /etc/mail/authinfo sudo chmod 600 /etc/mail/authinfo /etc/mail/authinfo.db -

Bygg om Sendmail-konfigurationen och starta om tjänsten:

sudo make -C /etc/mail sudo systemctl restart sendmail

Testning

Skicka ett testmail för att verifiera konfigurationen:

echo "Test email from Sendmail" | mail -s "Sendmail Test" recipient@example.com

Exim4 SMTP Relay-konfiguration

Exim4 är en populär MTA på Debian-baserade system. Du kan konfigurera den att använda Forward Email som smarthost.

Konfiguration

-

Kör Exim4-konfigurationsverktyget:

sudo dpkg-reconfigure exim4-config -

Välj följande alternativ:

- Allmän typ av mailkonfiguration: mail skickas via smarthost; tas emot via SMTP eller fetchmail

- Systemets mailnamn: your.hostname

- IP-adresser att lyssna på för inkommande SMTP-anslutningar: 127.0.0.1 ; ::1

- Andra destinationer för vilka mail accepteras: (lämna tomt)

- Domäner att vidarebefordra mail för: (lämna tomt)

- IP-adress eller värdnamn för utgående smarthost: smtp.forwardemail.net::465

- Dölj lokalt mailnamn i utgående mail? Nej

- Håll antalet DNS-förfrågningar minimalt (Dial-on-Demand)? Nej

- Leveransmetod för lokalt mail: Mbox-format i /var/mail/

- Dela upp konfigurationen i små filer? Nej

-

Redigera filen

passwd.clientför att lägga till dina uppgifter:sudo nano /etc/exim4/passwd.client -

Lägg till följande rad:

smtp.forwardemail.net:your-alias@yourdomain.com:your-generated-password -

Uppdatera konfigurationen och starta om Exim4:

sudo update-exim4.conf sudo systemctl restart exim4

Testning

Skicka ett testmail:

echo "Test from Exim4" | mail -s "Exim4 Test" recipient@example.com

msmtp SMTP-klientkonfiguration

msmtp är en lättviktig SMTP-klient som är användbar för att skicka e-post från skript eller kommandoradsapplikationer.

Konfiguration

-

Skapa eller redigera msmtp-konfigurationsfilen på

~/.msmtprc:nano ~/.msmtprc -

Lägg till följande konfiguration:

defaults auth on tls on tls_trust_file /etc/ssl/certs/ca-certificates.crt logfile ~/.msmtp.log account forwardemail host smtp.forwardemail.net port 465 tls_starttls off from your-alias@yourdomain.com user your-alias@yourdomain.com password your-generated-password account default : forwardemail -

Sätt rätt behörigheter för konfigurationsfilen:

chmod 600 ~/.msmtprc

Testning

Skicka ett testmail:

echo "This is a test email from msmtp" | msmtp -a default recipient@example.com

Kommandorads-e-postklienter

Populära kommandorads-e-postklienter som Mutt, NeoMutt och Alpine kan konfigureras för att använda Forward Emails SMTP-servrar för att skicka mail. Konfigurationen liknar msmtp-inställningen, där du anger SMTP-serveruppgifter och dina inloggningsuppgifter i respektive konfigurationsfiler (.muttrc, .neomuttrc eller .pinerc).

Windows e-postkonfiguration

För Windows-användare kan du konfigurera populära e-postklienter som Microsoft Outlook och eM Client med IMAP- och SMTP-inställningarna som tillhandahålls i ditt Forward Email-konto. För kommandorads- eller skriptanvändning kan du använda PowerShells Send-MailMessage cmdlet (även om den anses vara föråldrad) eller ett lättviktigt SMTP-reläverktyg som E-MailRelay.

Postfix SMTP-reläkonfiguration

Du kan konfigurera Postfix för att reläa e-post via Forward Emails SMTP-servrar. Detta är användbart för serverapplikationer som behöver skicka e-post.

Installation

- Installera Postfix på din server:

# Ubuntu/Debian

sudo apt update && sudo apt install postfix

# CentOS/RHEL

sudo yum install postfix

# macOS

brew install postfix

- Välj "Internet Site" när du uppmanas att välja konfigurationstyp under installationen.

Konfiguration

- Redigera huvudkonfigurationsfilen för Postfix:

sudo nano /etc/postfix/main.cf

- Lägg till eller ändra dessa inställningar:

# SMTP-reläkonfiguration

relayhost = [smtp.forwardemail.net]:465

smtp_tls_wrappermode = yes

smtp_tls_security_level = encrypt

smtp_sasl_auth_enable = yes

smtp_sasl_password_maps = hash:/etc/postfix/sasl_passwd

smtp_sasl_security_options = noanonymous

smtp_tls_CAfile = /etc/ssl/certs/ca-certificates.crt

- Skapa SASL-lösenordsfilen:

sudo nano /etc/postfix/sasl_passwd

- Lägg till dina Forward Email-uppgifter:

[smtp.forwardemail.net]:465 your-alias@yourdomain.com:your-generated-password

- Säkra och hasha lösenordsfilen:

sudo chmod 600 /etc/postfix/sasl_passwd

sudo postmap /etc/postfix/sasl_passwd

- Starta om Postfix:

sudo systemctl restart postfix

Testning

Testa din konfiguration genom att skicka ett testmail:

echo "Test email body" | mail -s "Test Subject" recipient@example.com

Hur man skickar mail som med Gmail

-

Gå till Mitt konto Domäner Inställningar Outbound SMTP-konfiguration och följ installationsinstruktionerna

-

Skapa ett nytt alias för din domän under Mitt konto Domäner Aliaser (t.ex.

hello@example.com) -

Klicka på Generera lösenord bredvid det nyligen skapade aliaset. Kopiera till ditt urklipp och spara det genererade lösenordet säkert som visas på skärmen.

-

Gå till Gmail och under Inställningar Konton och import Skicka e-post som, klicka på "Lägg till en annan e-postadress"

-

När du uppmanas att ange "Namn", skriv det namn som du vill att din e-post ska visas som "Från" (t.ex. "Linus Torvalds").

-

När du uppmanas att ange "E-postadress", skriv in hela e-postadressen för ett alias du skapade under Mitt konto Domäner Aliaser (t.ex.

hello@example.com) -

Avmarkera "Behandla som ett alias"

-

Klicka på "Nästa steg" för att fortsätta

-

När du uppmanas att ange "SMTP-server", skriv

smtp.forwardemail.netoch ändra porten till465 -

När du uppmanas att ange "Användarnamn", skriv in hela e-postadressen för ett alias du skapade under Mitt konto Domäner Aliaser (t.ex.

hello@example.com) -

När du uppmanas att ange "Lösenord", klistra in lösenordet från Generera lösenord i steg 3 ovan

-

Välj radioknappen för "Säkrad anslutning med SSL"

-

Klicka på "Lägg till konto" för att fortsätta

-

Öppna en ny flik till Gmail och vänta på att din verifieringsmail ska komma (du kommer att få en verifieringskod som bekräftar att du är ägare till den e-postadress du försöker "Skicka e-post som")

-

När den anländer, kopiera och klistra in verifieringskoden vid prompten du fick i föregående steg

-

När du har gjort det, gå tillbaka till e-posten och klicka på länken för att "bekräfta förfrågan". Du kommer troligen behöva göra detta steg och föregående steg för att e-posten ska vara korrekt konfigurerad.

Vad är den legacy-fria guiden för Send Mail As med Gmail

-

Du behöver ha Gmails tvåfaktorsautentisering aktiverad för att detta ska fungera. Besök https://www.google.com/landing/2step/ om du inte har den aktiverad.

-

När tvåfaktorsautentisering är aktiverad (eller om du redan hade den aktiverad), besök https://myaccount.google.com/apppasswords.

-

När du uppmanas att "Välj app och enhet du vill generera app-lösenord för":

- Välj "Mail" under rullgardinsmenyn för "Välj app"

- Välj "Annat" under rullgardinsmenyn för "Välj enhet"

- När du uppmanas att skriva text, ange din anpassade domäns e-postadress som du vidarebefordrar från (t.ex.

hello@example.com- detta hjälper dig att hålla koll om du använder tjänsten för flera konton)

-

Kopiera lösenordet som automatiskt genereras till ditt urklipp

Viktigt: Om du använder G Suite, besök din adminpanel Appar G Suite Inställningar för Gmail Inställningar och se till att kryssa i "Tillåt användare att skicka e-post via en extern SMTP-server...". Det kan ta några minuter innan denna ändring aktiveras, så vänligen vänta en stund. -

Gå till Gmail och under Inställningar Konton och import Skicka e-post som, klicka på "Lägg till en annan e-postadress"

-

När du uppmanas att ange "Namn", skriv det namn du vill att din e-post ska visas som "Från" (t.ex. "Linus Torvalds")

-

När du uppmanas att ange "E-postadress", skriv in e-postadressen med den anpassade domän du använde ovan (t.ex.

hello@example.com) -

Avmarkera "Behandla som alias"

-

Klicka på "Nästa steg" för att fortsätta

-

När du uppmanas att ange "SMTP-server", skriv

smtp.gmail.comoch låt porten vara587 -

När du uppmanas att ange "Användarnamn", skriv delen av din Gmail-adress utan gmail.com-delen (t.ex. bara "user" om min e-post är user@gmail.com)

Viktigt: Om "Användarnamn"-delen fylls i automatiskt, måste du ändra detta till användarnamnsdelen av din Gmail-adress istället. -

När du uppmanas att ange "Lösenord", klistra in från ditt urklipp det lösenord du genererade i steg 2 ovan

-

Lämna radioknappen markerad för "Säker anslutning med TLS"

-

Klicka på "Lägg till konto" för att fortsätta

-

Öppna en ny flik till Gmail och vänta på att ditt verifieringsmail ska komma (du kommer att få en verifieringskod som bekräftar att du är ägare till den e-postadress du försöker "Skicka som")

-

När det kommer, kopiera och klistra in verifieringskoden i prompten du fick i föregående steg

-

När du gjort det, gå tillbaka till e-posten och klicka på länken för att "bekräfta förfrågan". Du kommer troligen behöva göra detta steg och föregående steg för att e-posten ska konfigureras korrekt.

Avancerad Gmail-routningskonfiguration

Om du vill ställa in avancerad routning i Gmail så att alias som inte matchar en brevlåda vidarebefordras till Forward Emails mailservrar, följ dessa steg:

- Logga in på din Google Admin-konsol på admin.google.com

- Gå till Appar → Google Workspace → Gmail → Routing

- Klicka på Lägg till rutt och konfigurera följande inställningar:

Inställningar för enskild mottagare:

- Välj "Ändra kuvertmottagare" och ange din primära Gmail-adress

- Markera "Lägg till X-Gm-Original-To-header med ursprunglig mottagare"

Mönster för kuvertmottagare:

- Lägg till ett mönster som matchar alla icke-existerande brevlådor (t.ex.

.*@dindomän.com)

E-postserverinställningar:

- Välj "Routa till värd" och ange

mx1.forwardemail.netsom primär server - Lägg till

mx2.forwardemail.netsom backupserver - Sätt port till 25

- Välj "Kräv TLS" för säkerhet

- Klicka på Spara för att skapa rutten

Avancerad Outlook-routningskonfiguration

För Microsoft 365 (tidigare Office 365)-användare som vill ställa in avancerad routning så att alias som inte matchar en brevlåda vidarebefordras till Forward Emails mailservrar:

- Logga in på Microsoft 365 administrationscenter på admin.microsoft.com

- Gå till Exchange → E-postflöde → Regler

- Klicka på Lägg till en regel och välj Skapa en ny regel

- Namnge din regel (t.ex. "Vidarebefordra icke-existerande brevlådor till Forward Email")

- Under Tillämpa denna regel om, välj:

- "Mottagaradressen matchar..."

- Ange ett mönster som matchar alla adresser på din domän (t.ex.

*@dindomän.com)

- Under Gör följande, välj:

- "Omdirigera meddelandet till..."

- Välj "Följande e-postserver"

- Ange

mx1.forwardemail.netoch port 25 - Lägg till

mx2.forwardemail.netsom backupserver

- Under Undantag om, välj:

- "Mottagaren är..."

- Lägg till alla dina befintliga brevlådor som inte ska vidarebefordras

- Sätt regelns prioritet så att den körs efter andra e-postflödesregler

- Klicka på Spara för att aktivera regeln

Felsökning

Varför får jag inte mina testmail

Om du skickar ett testmail till dig själv kan det hända att det inte visas i din inkorg eftersom det har samma "Message-ID"-huvud.

Detta är ett välkänt problem och påverkar även tjänster som Gmail. Här är det officiella svaret från Gmail angående detta problem.

Om du fortsätter att ha problem är det troligtvis ett problem med DNS-propagation. Du behöver vänta lite längre och försöka igen (eller prova att sätta ett lägre TTL-värde på dina TXT-poster).

Fortfarande problem? Vänligen kontakta oss så kan vi hjälpa till att undersöka problemet och hitta en snabb lösning.

Hur konfigurerar jag min e-postklient för att fungera med Forward Email

| Typ | Värdnamn | Protokoll | Portar |

|---|---|---|---|

| IMAP | imap.forwardemail.net |

SSL/TLS Föredras | 993 och 2993 |

| SMTP | smtp.forwardemail.net |

SSL/TLS Rekommenderas | 465 och 2465 för SSL/TLS (rekommenderas) eller 587, 2587, 2525 och 25 för STARTTLS |

Varför hamnar mina mail i Spam och Skräppost och hur kan jag kontrollera mitt domänrykte

Denna sektion vägleder dig om din utgående e-post använder våra SMTP-servrar (t.ex. smtp.forwardemail.net) (eller vidarebefordras via mx1.forwardemail.net eller mx2.forwardemail.net) och den hamnar i mottagarens mapp för skräppost eller skräp.

Vi övervakar rutinmässigt våra IP-adresser mot alla ansedda DNS-blocklistor, därför är det mest sannolikt ett domänryktesrelaterat problem.

E-post kan hamna i skräppostmappar av flera anledningar:

-

Domänrykte: Nya domäner har ofta neutralt rykte tills de etablerar en sändningshistorik.

-

Innehållstriggers: Vissa ord eller fraser kan trigga skräppostfilter.

-

Sändningsmönster: Plötsliga ökningar i e-postvolym kan se misstänkta ut.

Du kan försöka använda ett eller flera av dessa verktyg för att kontrollera din domäns rykte och kategorisering:

Verktyg för kontroll av rykte och blocklistor

Formulär för borttagning av IP-adress per leverantör

Om din IP-adress har blockerats av en specifik e-postleverantör, använd lämpligt borttagningsformulär eller kontakt nedan:

| Leverantör | Borttagningsformulär / Kontakt | Noteringar |

|---|---|---|

| Google/Gmail | https://support.google.com/mail/contact/bulk_send_new | Kontaktformulär för massändare |

| Microsoft (Outlook/Office 365/Hotmail) | https://sender.office.com | Office 365 IP-borttagningsportal |

| Yahoo/AOL/Verizon | https://senders.yahooinc.com/ | Yahoo Sender Hub |

| Apple/iCloud | https://ipcheck.proofpoint.com/ | Apple använder Proofpoint för IP-rykte |

| Proofpoint | https://ipcheck.proofpoint.com/ | Proofpoint IP-kontroll och borttagning |

| Barracuda Networks | https://www.barracudacentral.org/lookups/lookup-reputation | Barracuda ryktekontroll och borttagning |

| Cloudmark | https://csi.cloudmark.com/en/reset/ | Cloudmark CSI återställningsbegäran |

| GoDaddy/SecureServer | https://unblock.secureserver.net | GoDaddy IP-borttagningsformulär |

| Comcast/Xfinity | https://spa.xfinity.com/report | Comcast IP-borttagningsbegäran |

| Charter/Spectrum | https://www.spectrum.net/support/internet/understanding-email-error-codes | Kontakta Spectrum support för borttagning |

| AT&T | abuse_rbl@abuse-att.net |

E-post för borttagningsbegäran |

| Cox Communications | unblock.request@cox.net |

E-post för borttagningsbegäran |

| CenturyLink/Lumen | abuse@centurylink.com |

Använder Cloudfilter |

| Windstream | abuse@windstream.net |

E-post för borttagningsbegäran |

| t-online.de (Tyskland) | tobr@rx.t-online.de |

E-post för borttagningsbegäran |

| Orange France | https://postmaster.orange.fr/ | Använd kontaktformulär eller e-post abuse@orange.fr |

| GMX | https://postmaster.gmx.net/en/contact | GMX postmaster kontaktformulär |

| Mail.ru | https://postmaster.mail.ru/ | Mail.ru postmasterportal |

| Yandex | https://postmaster.yandex.ru/ | Yandex postmasterportal |

| QQ Mail (Tencent) | https://open.mail.qq.com/ | QQ Mail whitelist-ansökan (kinesiska) |

| Netease (163.com) | https://mail.163.com/postmaster/ | Netease postmasterportal |

| Alibaba/Aliyun/HiChina | https://www.alibabacloud.com/help/en/alibaba-mail/ | Kontakt via Alibaba Cloud-konsol |

| Amazon SES | https://docs.aws.amazon.com/ses/latest/dg/faqs-dnsbls.html | AWS SES-konsol > Borttagning från svartlista |

| SendGrid | https://support.sendgrid.com/ | Kontakta SendGrid support |

| Mimecast | https://community.mimecast.com/ | Använder tredjeparts RBLs - kontakta specifik RBL |

| Fastmail | https://www.fastmail.com/support/ | Kontakta Fastmail support |

| Zoho | https://help.zoho.com/portal/en/kb/campaigns/faqs/campaign-review/articles/how-do-i-delist-my-ip-address | Kontakta Zoho support |

| ProtonMail | https://proton.me/support/contact | Kontakta Proton support |

| Tutanota | https://tutanota.com/support | Kontakta Tutanota support |

| Hushmail | https://www.hushmail.com/support/ | Kontakta Hushmail support |

| Mailbox.org | https://mailbox.org/en/support | Kontakta Mailbox.org support |

| Posteo | https://posteo.de/en/site/contact | Kontakta Posteo support |

| DuckDuckGo Email | https://duckduckgo.com/email/support | Kontakta DuckDuckGo support |

| Sonic.net | https://www.sonic.com/support | Kontakta Sonic support |

| Telus | https://www.telus.com/en/support | Kontakta Telus support |

| Vodafone Germany | https://www.vodafone.de/hilfe/ | Kontakta Vodafone support |

| Xtra (Spark NZ) | https://www.spark.co.nz/help/ | Kontakta Spark NZ support |

| UOL/BOL (Brasilien) | https://ajuda.uol.com.br/ | Kontakta UOL support (portugisiska) |

| Libero (Italien) | https://aiuto.libero.it/ | Kontakta Libero support (italienska) |

| Telenet (Belgien) | https://www2.telenet.be/en/support/ | Kontakta Telenet support |

| Facebook/WhatsApp | https://www.facebook.com/business/help | Kontakta Facebook business support |

| https://www.linkedin.com/help/linkedin | Kontakta LinkedIn support | |

| Groups.io | https://groups.io/helpcenter | Kontakta Groups.io support |

| Earthlink/Vade Secure | https://sendertool.vadesecure.com/en/ | Vade Secure sändarverktyg |

| Cloudflare Email Security | https://www.cloudflare.com/products/zero-trust/email-security/ | Kontakta Cloudflare support |

| Hornetsecurity/Expurgate | https://www.hornetsecurity.com/ | Kontakta Hornetsecurity support |

| SpamExperts/Antispamcloud | https://www.spamexperts.com/ | Kontakta via hosting-leverantör |

| Mail2World | https://www.mail2world.com/support/ | Kontakta Mail2World support |

Tip

Börja med en låg volym av högkvalitativa e-postmeddelanden för att bygga upp ett positivt rykte innan du skickar i större volymer.

Important

Om din domän finns på en svartlista har varje svartlista sin egen borttagningsprocess. Kontrollera deras webbplatser för instruktioner.

Tip

Om du behöver ytterligare hjälp eller upptäcker att vi felaktigt listas som skräppost av en viss e-postleverantör, vänligen kontakta oss.

Vad ska jag göra om jag får skräppost

Du bör avanmäla dig från e-postlistan (om möjligt) och blockera avsändaren.

Vänligen rapportera inte meddelandet som skräppost, utan vidarebefordra det istället till vårt manuellt kuraterade och integritetsfokuserade system för missbruksprevention.

E-postadressen att vidarebefordra skräppost till är: abuse@forwardemail.net

Varför visas mina testmail som jag skickar till mig själv i Gmail som "misstänkta"

Om du ser detta felmeddelande i Gmail när du skickar ett test till dig själv, eller när en person du mejlar med din alias ser ett e-postmeddelande från dig för första gången, så var vänlig och oroa dig inte – detta är en inbyggd säkerhetsfunktion i Gmail.

Du kan helt enkelt klicka på "Ser säkert ut". Till exempel, om du skickar ett testmeddelande med funktionen skicka e-post som (till någon annan), så kommer de inte att se detta meddelande.

Om de däremot ser detta meddelande beror det på att de vanligtvis är vana vid att se dina e-postmeddelanden komma från john@gmail.com istället för john@customdomain.com (bara ett exempel). Gmail varnar användarna för att säkerställa att allt är säkert, och det finns ingen lösning för att ta bort detta.

Kan jag ta bort via forwardemail dot net i Gmail

Detta ämne är relaterat till ett välkänt problem i Gmail där extra information visas bredvid avsändarens namn.

Från och med maj 2023 stödjer vi att skicka e-post med SMTP som ett tillägg för alla betalande användare – vilket innebär att du kan ta bort via forwardemail dot net i Gmail.

Observera att denna FAQ är specifik för de som använder funktionen Hur man skickar e-post som med Gmail.

Se avsnittet om Stöder ni att skicka e-post med SMTP för konfigurationsinstruktioner.

Datahantering

Var finns era servrar

Tip

Vi kan snart komma att tillkännage vår EU-datacenterplats som hostas under forwardemail.eu. Prenumerera på diskussionen på https://github.com/orgs/forwardemail/discussions/336 för uppdateringar.

Våra servrar är främst placerade i Denver, Colorado – se https://forwardemail.net/ips för vår kompletta lista över IP-adresser.

Du kan läsa om våra underleverantörer på våra sidor för GDPR, DPA och Integritet.

Hur exporterar och säkerhetskopierar jag min brevlåda

När som helst kan du exportera dina brevlådor i EML, Mbox eller krypterade SQLite format.

Gå till Mitt konto Domäner Aliaser Ladda ner säkerhetskopia och välj din föredragna exportformattyp.

Du kommer att få en länk för nedladdning av exporten via e-post när den är klar.

Observera att denna nedladdningslänk för exporten upphör att gälla efter 4 timmar av säkerhetsskäl.

Om du behöver inspektera dina exporterade EML- eller Mbox-format kan dessa open-source-verktyg vara användbara:

| Namn | Format | Plattform | GitHub URL |

|---|---|---|---|

| MBox Viewer | Mbox | Windows | https://github.com/eneam/mboxviewer |

| mbox-web-viewer | Mbox | Alla plattformar | https://github.com/PHMRanger/mbox-web-viewer |

| EmlReader | EML | Windows | https://github.com/ayamadori/EmlReader |

| Email viewer | EML | VSCode | https://github.com/joelharkes/vscode_email_viewer |

| eml-reader | EML | Alla plattformar | https://github.com/s0ph1e/eml-reader |

| Dessutom, om du behöver konvertera en Mbox-fil till en EML-fil, kan du använda https://github.com/noelmartinon/mboxzilla. |

Hur importerar och migrerar jag min befintliga brevlåda

Du kan enkelt importera din e-post till Forward Email (t.ex. med Thunderbird) med instruktionerna nedan:

-

Exportera din e-post från din nuvarande e-postleverantör:

E-postleverantör Exportformat Exportinstruktioner Gmail MBOX https://takeout.google.com/settings/takeout/custom/gmail Outlook PST Tips: Om du använder Outlook (PST exportformat), kan du helt enkelt följa instruktionerna under "Other" nedan. Vi har dock tillhandahållit länkar nedan för att konvertera PST till MBOX/EML-format baserat på ditt operativsystem:- Zinkuba för Windows (GitHub)

- readpst för Windows cygwin – (t.ex.

readpst -u -o $OUT_DIR $IN_DIRdär du ersätter$OUT_DIRoch$IN_DIRmed sökvägarna för utdata- respektive indatakatalog). - readpst för Ubuntu/Linux – (t.ex.

sudo apt-get install readpstoch sedanreadpst -u -o $OUT_DIR $IN_DIR, där du ersätter$OUT_DIRoch$IN_DIRmed sökvägarna för utdata- respektive indatakatalog). - readpst för macOS (via brew) – (t.ex.

brew install libpstoch sedanreadpst -u -o $OUT_DIR $IN_DIR, där du ersätter$OUT_DIRoch$IN_DIRmed sökvägarna för utdata- respektive indatakatalog). - PST Converter för Windows (GitHub)

Apple Mail MBOX https://support.apple.com/guide/mail/import-or-export-mailboxes-mlhlp1030/mac#apd37a3190755974 Fastmail EML https://www.fastmail.help/hc/en-us/articles/360060590573-Download-all-your-data#downloadmail Proton Mail MBOX/EML https://proton.me/support/export-emails-import-export-app Tutanota EML https://github.com/crepererum-oss/tatutanatata Gandi EML https://docs.gandi.net/en/gandimail/common_operations/backup_email.html#contents Zoho EML https://www.zoho.com/mail/help/import-export-emails.html#alink2 Other Använd Thunderbird Ställ in ditt befintliga e-postkonto i Thunderbird och använd sedan tillägget ImportExportTools NG för att exportera och importera din e-post. Du kan också eventuellt bara kopiera/klistra in eller dra/släppa e-postmeddelanden mellan konton. -

Ladda ner, installera och öppna Thunderbird.

-

Skapa ett nytt konto med din alias fullständiga e-postadress (t.ex.

you@yourdomain.com) och ditt genererade lösenord. Om du ännu inte har ett genererat lösenord, se våra installationsinstruktioner. -

Ladda ner och installera ImportExportTools NG Thunderbird-tillägget.

-

Skapa en ny lokal mapp i Thunderbird, högerklicka sedan på den → välj alternativet

ImportExportTools NG→ väljImport mbox file(för MBOX-exportformat) – eller –Import messages/Import all messages from a directory(för EML-exportformat). -

Dra/släpp från den lokala mappen till en ny (eller befintlig) IMAP-mapp i Thunderbird som du vill ladda upp meddelanden till i IMAP-lagring med vår tjänst. Detta säkerställer att de säkerhetskopieras online med vår SQLite-krypterade lagring.

Tips: Om du är osäker på hur du importerar till Thunderbird kan du hänvisa till officiella instruktioner på https://kb.mozillazine.org/Importing_folders och https://github.com/thunderbird/import-export-tools-ng/wiki.

Hur använder jag min egen S3-kompatibla lagring för säkerhetskopior

Användare med betalda planer kan konfigurera sin egen S3-kompatibla lagringsleverantör per domän för IMAP/SQLite-säkerhetskopior. Detta innebär att dina krypterade brevlådesäkerhetskopior kan lagras på din egen infrastruktur istället för (eller som ett komplement till) vår standardlagring.

Stödda leverantörer inkluderar Amazon S3, Cloudflare R2, MinIO, Backblaze B2, DigitalOcean Spaces och andra S3-kompatibla tjänster.

Installation

- Skapa en privat bucket hos din S3-kompatibla leverantör. Bucketen får inte vara offentligt tillgänglig.

- Skapa åtkomstuppgifter (access key ID och secret access key) med läs-/skrivrättigheter till bucketen.

- Gå till Mitt konto Domäner Avancerade inställningar Anpassad S3-kompatibel lagring.

- Kryssa i "Aktivera anpassad S3-kompatibel lagring" och fyll i din endpoint-URL, access key ID, secret access key, region och bucket-namn.

- Klicka på "Testa anslutning" för att verifiera dina uppgifter, bucket-åtkomst och skrivbehörigheter.

- Klicka på "Spara" för att tillämpa inställningarna.

Hur säkerhetskopior fungerar

Säkerhetskopior triggas automatiskt för varje ansluten IMAP-alias. IMAP-servern kontrollerar alla aktiva anslutningar en gång i timmen och startar en säkerhetskopia för varje ansluten alias. Ett Redis-baserat lås förhindrar att dubblettsäkerhetskopior körs inom 30 minuter från varandra, och den faktiska säkerhetskopian hoppas över om en lyckad säkerhetskopia redan har slutförts inom de senaste 24 timmarna (om inte säkerhetskopian uttryckligen begärts av en användare för nedladdning). Backuper kan också triggas manuellt genom att klicka på "Download Backup" för vilken alias som helst i instrumentpanelen. Manuella backuper körs alltid oavsett 24-timmarsfönstret.

Backup-processen fungerar enligt följande:

- SQLite-databasen kopieras med

VACUUM INTO, vilket skapar en konsekvent ögonblicksbild utan att avbryta aktiva anslutningar och bevarar databasens kryptering. - Backup-filen verifieras genom att öppnas för att bekräfta att krypteringen fortfarande är giltig.

- En SHA-256-hash beräknas och jämförs med den befintliga backuppen i lagringen. Om hashen matchar hoppas uppladdningen över (inga ändringar sedan senaste backup).

- Backuppen laddas upp till S3 med multipart upload via @aws-sdk/lib-storage-biblioteket.

- En signerad nedladdnings-URL (giltig i 4 timmar) genereras och skickas via e-post till användaren.

Backup Formats

Tre backupformat stöds:

| Format | Extension | Beskrivning |

|---|---|---|

sqlite |

.sqlite |

Rå krypterad SQLite-databassnapshot (standard för automatiska IMAP-backuper) |

mbox |

.zip |

Lösenordsskyddad ZIP som innehåller brevlåda i mbox-format |

eml |

.zip |

Lösenordsskyddad ZIP som innehåller individuella .eml-filer per meddelande |

Tips: Om du har

.sqlitebackupfiler och vill konvertera dem till.eml-filer lokalt, använd vårt fristående CLI-verktyg convert-sqlite-to-eml. Det fungerar på Windows, Linux och macOS och kräver ingen nätverksanslutning.

File Naming and Key Structure

När du använder anpassad S3-lagring lagras backupfiler med ett ISO 8601-tidsstämpelprefix så att varje backup bevaras som ett separat objekt. Detta ger dig en fullständig backuphistorik i din egen bucket.

Nyckelformatet är:

{ISO 8601 timestamp}-{alias_id}.{extension}

Till exempel:

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

2025-03-01T12:00:00.000Z-65a31c53c36b75ed685f3fda.zip

2025-03-02T12:00:00.000Z-65a31c53c36b75ed685f3fda.sqlite

alias_id är MongoDB ObjectId för aliaset. Du kan hitta det på aliasinställningssidan eller via API:et.

När du använder standardlagringen (systemlagring) är nyckeln platt (t.ex. 65a31c53c36b75ed685f3fda.sqlite) och varje backup skriver över den föregående.

Notera: Eftersom anpassad S3-lagring behåller alla backupversioner kommer lagringsanvändningen att öka över tid. Vi rekommenderar att du konfigurerar lifecycle rules på din bucket för att automatiskt ta bort gamla backuper (t.ex. radera objekt äldre än 30 eller 90 dagar).

Data Ownership and Deletion Policy

Din anpassade S3-bucket är helt under din kontroll. Vi tar aldrig bort eller ändrar filer i din anpassade S3-bucket – inte när ett alias tas bort, inte när en domän tas bort och inte under några städningsoperationer. Vi skriver endast nya backupfiler till din bucket.

Detta innebär:

- Aliasborttagning — När du tar bort ett alias tar vi bort backuppen från vår standard systemlagring endast. Eventuella backuper som tidigare skrivits till din anpassade S3-bucket förblir orörda.

- Domänborttagning — Att ta bort en domän påverkar inte filer i din anpassade bucket.

- Retention management — Du ansvarar för att hantera lagringen i din egen bucket, inklusive att konfigurera lifecycle rules för att ta bort gamla backuper.

Om du inaktiverar anpassad S3-lagring eller byter tillbaka till vår standardlagring bevaras befintliga filer i din bucket. Framtida backuper kommer helt enkelt att skrivas till vår standardlagring istället.

Security

- Din access key ID och secret access key är krypterade i vila med AES-256-GCM innan de lagras i vår databas. De dekrypteras endast vid körning när backup-operationer utförs.

- Vi validerar automatiskt att din bucket inte är offentligt tillgänglig. Om en offentlig bucket upptäcks kommer konfigurationen att avvisas vid sparande. Om offentlig åtkomst upptäcks vid backup-tidpunkt faller vi tillbaka till vår standardlagring och meddelar alla domänadministratörer via e-post.

- Referenser valideras vid sparande via ett HeadBucket-anrop för att säkerställa att bucketen finns och att referenserna är korrekta. Om valideringen misslyckas inaktiveras anpassad S3-lagring automatiskt.

- Varje backupfil inkluderar en SHA-256-hash i sin S3-metadata, som används för att upptäcka oförändrade databaser och hoppa över redundanta uppladdningar.

Felmeddelanden

Om en säkerhetskopia misslyckas när du använder din anpassade S3-lagring (t.ex. på grund av utgångna autentiseringsuppgifter eller ett anslutningsproblem), kommer alla domänadministratörer att meddelas via e-post. Dessa meddelanden begränsas till en gång var sjätte timme för att förhindra dubblettvarningar. Om din bucket upptäcks som offentligt tillgänglig vid säkerhetskopieringstillfället, kommer administratörerna att meddelas en gång per dag.

API

Du kan också konfigurera anpassad S3-lagring via API:

curl -X PUT https://api.forwardemail.net/v1/domains/example.com \

-u API_TOKEN: \

-d has_custom_s3=true \

-d s3_endpoint=https://s3.us-east-1.amazonaws.com \

-d s3_access_key_id=YOUR_ACCESS_KEY_ID \

-d s3_secret_access_key=YOUR_SECRET_ACCESS_KEY \

-d s3_region=us-east-1 \

-d s3_bucket=my-email-backups

För att testa anslutningen via API:

curl -X POST https://api.forwardemail.net/v1/domains/example.com/test-s3-connection \

-u API_TOKEN:

Hur konverterar jag SQLite-säkerhetskopior till EML-filer

Om du laddar ner eller lagrar SQLite-säkerhetskopior (antingen från vår standardlagring eller din egen anpassade S3-bucket) kan du konvertera dem till standard .eml-filer med vårt fristående CLI-verktyg convert-sqlite-to-eml. EML-filer kan öppnas med vilken e-postklient som helst (Thunderbird, Outlook, Apple Mail, etc.) eller importeras till andra e-postservrar.

Installation

Du kan antingen ladda ner en förbyggd binärfil (ingen Node.js krävs) eller köra den direkt med Node.js:

Förbyggda binärfiler — Ladda ner den senaste versionen för din plattform från GitHub Releases:

| Plattform | Arkitektur | Fil |

|---|---|---|

| Linux | x64 | convert-sqlite-to-eml-linux-x64 |

| Linux | arm64 | convert-sqlite-to-eml-linux-arm64 |

| macOS | Apple Silicon | convert-sqlite-to-eml-darwin-arm64 |

| Windows | x64 | convert-sqlite-to-eml-win-x64.exe |

macOS-användare: Efter nedladdning kan du behöva ta bort karantäns-attributet innan du kör binärfilen:

sudo xattr -rd com.apple.quarantine ./convert-sqlite-to-eml-darwin-arm64(Byt ut

./convert-sqlite-to-eml-darwin-arm64mot den faktiska sökvägen till den nedladdade filen.)

Linux-användare: Efter nedladdning kan du behöva göra binärfilen körbar:

chmod +x ./convert-sqlite-to-eml-linux-x64(Byt ut

./convert-sqlite-to-eml-linux-x64mot den faktiska sökvägen till den nedladdade filen.)

Från källkod (kräver Node.js >= 18):

cd tools/convert-sqlite-to-eml

npm install

node index.js

Användning

Verktyget stödjer både interaktivt och icke-interaktivt läge.

Interaktivt läge — kör utan argument och du kommer att bli tillfrågad om alla indata:

./convert-sqlite-to-eml

Forward Email - Konvertera SQLite-säkerhetskopia till EML

=============================================

Sökväg till SQLite-säkerhetskopian: /path/to/backup.sqlite

IMAP/alias-lösenord: ********

Utdata ZIP-sökväg [/path/to/backup-2025-03-01T12-00-00-000Z.zip]:

Icke-interaktivt läge — skicka argument via kommandoradsflaggor för skriptning och automatisering:

./convert-sqlite-to-eml \

--path /path/to/backup.sqlite \

--password "ditt-imap-lösenord" \

--output /path/to/output.zip

| Flagga | Beskrivning |

|---|---|

--path <path> |

Sökväg till den krypterade SQLite-säkerhetskopian |

--password <pass> |

IMAP/alias-lösenord för dekryptering |

--output <path> |

Utdata-sökväg för ZIP-filen (standard: autogenererad med ISO 8601-tidsstämpel) |

--help |

Visa hjälpmelding |

Output Format

Verktyget producerar ett lösenordsskyddat ZIP-arkiv (AES-256-krypterat) som innehåller:

README.txt

INBOX/

<message-id-1>.eml

<message-id-2>.eml

Sent/

<message-id-3>.eml

Drafts/

<message-id-4>.eml

EML-filer är organiserade efter brevlåde-mapp. ZIP-lösenordet är samma som ditt IMAP/alias-lösenord. Varje .eml-fil är ett standardiserat RFC 5322 e-postmeddelande med fullständiga headers, brödtext och bilagor rekonstruerade från SQLite-databasen.

How It Works

- Öppnar den krypterade SQLite-databasen med ditt IMAP/alias-lösenord (stöder både ChaCha20 och AES-256-CBC chiffer).

- Läser tabellen Mailboxes för att upptäcka mappstrukturen.

- För varje meddelande avkodar mimeTree (lagrat som Brotli-komprimerad JSON) från tabellen Messages.

- Rekonstruerar hela EML genom att gå igenom MIME-trädet och hämta bilagornas innehåll från tabellen Attachments.

- Paketerar allt i ett lösenordsskyddat ZIP-arkiv med hjälp av archiver-zip-encrypted.

Do you support self-hosting

Ja, från och med mars 2025 stödjer vi ett självhostat alternativ. Läs bloggen här. Kolla in självhostad guide för att komma igång. Och för de som är intresserade av en mer nedbruten steg-för-steg-version, se våra Ubuntu eller Debian baserade guider.

Email Configuration

How do I get started and set up email forwarding

user@gmail.com med den e-postadress du vill vidarebefordra e-post till (om den inte redan är korrekt). På samma sätt, se till att ersätta example.com med ditt anpassade domännamn (om det inte redan är korrekt).

- Om du redan har registrerat ditt domännamn någonstans, måste du helt hoppa över detta steg och gå till steg två! Annars kan du klicka här för att registrera ditt domännamn.

-

Kommer du ihåg var du registrerade ditt domännamn? När du kommer ihåg detta, följ instruktionerna nedan:

Viktigt: Du måste öppna en ny flik och logga in hos din domänregistrator. Du kan enkelt klicka på din "Registrar" nedan för att automatiskt göra detta. I denna nya flik måste du navigera till DNS-hanteringssidan hos din registrator – och vi har tillhandahållit steg-för-steg navigationssteg nedan under kolumnen "Steps to Configure". När du har navigerat till denna sida i den nya fliken kan du återvända till denna flik och fortsätta till steg tre nedan. Stäng inte den öppnade fliken än; du kommer att behöva den för framtida steg!

Registrar Steg för konfiguration 1&1 Logga in Domain Center (Välj din domän) Redigera DNS-inställningar Amazon Route 53 Logga in Hosted Zones (Välj din domän) Aplus.net Logga in My Servers Domain Management DNS Manager Bluehost FÖR ROCK: Logga in Domains (Klicka på ▼-ikonen bredvid hantera) DNS

FÖR LEGACY: Logga in Domains Zone editor (Välj din domän)Cloudflare Logga in DNS DNS Made Easy Logga in DNS (Välj din domän) DNSimple Logga in (Välj din domän) DNS Hantera Digital Ocean Logga in Networking Domains (Välj din domän) More Manage Domain Domain.com Logga in I kortvy, klicka på hantera på din domän I listvy, klicka på kugghjulsikonen DNS & Nameservers DNS Records Domains.com

TittaLogga in (Välj din domän) Hantera (klicka på kugghjulsikonen) Klicka på DNS & Nameservers i vänstermenyn DreamHost Logga in Panel Domains Manage Domains DNS Dyn Logga in Overview Manage Simple Editor Records Gandi Logga in (Välj din domän) Management Redigera zonen GoDaddy

TittaLogga in Manage My Domains (Välj din domän) Manage DNS Google Domains

TittaLogga in (Välj din domän) Konfigurera DNS Namecheap

TittaLogga in Domain List (Välj din domän) Hantera Advanced DNS Netlify Logga in (Välj din domän) Setup Netlify DNS Network Solutions Logga in Account Manager My Domain Names (Välj din domän) Hantera Ändra vart domänen pekar Advanced DNS Shopify

TittaLogga in Managed Domains (Välj din domän) DNS-inställningar Squarespace Logga in Hemmeny Inställningar Domäner (Välj din domän) Avancerade inställningar Anpassade poster Vercel's Now Använder "now" CLI now dns add [domain] '@' MX [record-value] [priority]Weebly Logga in Domänsida (Välj din domän) DNS Wix Logga in Domänsida (Klicka på -ikonen) Välj Hantera DNS-poster eNom Logga in Domäner Mina domäner Övrigt Viktigt: Ser du inte namnet på din registrator här? Sök helt enkelt på Internet efter "hur ändrar man DNS-poster på $REGISTRAR" (ersätt $REGISTRAR med namnet på din registrator – t.ex. "hur ändrar man DNS-poster på GoDaddy" om du använder GoDaddy). - Använd din registrators DNS-hanteringssida (den andra fliken du har öppnat) och ställ in följande "MX"-poster:

Viktigt: Observera att det inte får finnas några andra MX-poster inställda. Båda posterna som visas nedan MÅSTE finnas. Se till att det inte finns några stavfel; och att du har både mx1 och mx2 rättstavade. Om det redan fanns MX-poster, vänligen ta bort dem helt. Värdet för "TTL" behöver inte vara 3600, det kan vara ett lägre eller högre värde om det behövs.

Namn/Värd/Alias TTL Typ Prioritet Svar/Värde "@", ".", eller tomt 3600 MX 0 mx1.forwardemail.net"@", ".", eller tomt 3600 MX 0 mx2.forwardemail.net - Använd din registrators DNS-hanteringssida (den andra fliken du har öppnat), och ställ in följande TXT-post(er):

Viktigt: Om du har en betald plan måste du helt hoppa över detta steg och gå till steg fem! Om du inte har en betald plan kommer dina vidarebefordrade adresser att vara offentligt sökbara – gå till Mitt konto Domäner och uppgradera din domän till en betald plan om du vill. Om du vill veta mer om betalda planer, se vår Prissättning-sida. Annars kan du fortsätta och välja en eller flera kombinationer från Alternativ A till Alternativ F som listas nedan.

Alternativ A: Om du vidarebefordrar alla e-postmeddelanden från din domän, (t.ex. "all@example.com", "hello@example.com", osv) till en specifik adress "user@gmail.com":Namn/Värd/Alias TTL Typ Svar/Värde "@", ".", eller tomt 3600 TXT forward-email=user@gmail.comTips: Se till att byta ut värdena ovan i kolumnen "Värde" mot din egen e-postadress. Värdet för "TTL" behöver inte vara 3600, det kan vara ett lägre eller högre värde om det behövs. Ett lägre time to live ("TTL")-värde säkerställer att framtida ändringar i dina DNS-poster sprids snabbare över Internet – tänk på detta som hur länge det kommer att cachas i minnet (i sekunder). Du kan lära dig mer om TTL på Wikipedia.

Alternativ B: Om du bara behöver vidarebefordra en enda e-postadress (t.ex.hello@example.comtilluser@gmail.com; detta vidarebefordrar också automatiskt "hello+test@example.com" till "user+test@gmail.com"):Namn/Värd/Alias TTL Typ Svar/Värde "@", ".", eller tomt 3600 TXT forward-email=hello:user@gmail.com

Alternativ C: Om du vidarebefordrar flera e-postmeddelanden vill du separera dem med ett kommatecken:Namn/Värd/Alias TTL Typ Svar/Värde "@", ".", eller tomt 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com

Alternativ D: Du kan ha ett obegränsat antal vidarebefordringsadresser inställda – se bara till att inte överskrida 255 tecken på en rad och börja varje rad med "forward-email=". Ett exempel ges nedan:Namn/Värd/Alias TTL Typ Svar/Värde "@", ".", eller tomt 3600 TXT forward-email=hello:user@gmail.com,support:user@gmail.com"@", ".", eller tomt 3600 TXT forward-email=help:user@gmail.com,foo:user@gmail.com"@", ".", eller tomt 3600 TXT forward-email=orders:user@gmail.com,baz:user@gmail.com"@", ".", eller tomt 3600 TXT forward-email=info:user@gmail.com,beep:user@gmail.com"@", ".", eller tomt 3600 TXT forward-email=errors:user@gmail.com,boop:user@gmail.com

Alternativ E: Du kan också ange ett domännamn i din TXT-post för att ha global alias-vidarebefordran (t.ex. "user@example.com" kommer att vidarebefordras till "user@example.net"):Namn/Värd/Alias TTL Typ Svar/Värde "@", ".", eller tomt 3600 TXT forward-email=example.net

Alternativ F: Du kan till och med använda webhooks som globalt eller individuellt alias för att vidarebefordra e-post till. Se exemplet och hela avsnittet om webhooks med titeln Do you support webhooks nedan.Namn/Värd/Alias TTL Typ Svar/Värde "@", ".", eller tomt 3600 TXT forward-email=alias:https://requestbin.com/r/en8pfhdgcculn

Alternativ G: Du kan till och med använda reguljära uttryck ("regex") för att matcha alias och för att hantera substitutioner för att vidarebefordra e-post till. Se exemplen och hela avsnittet om regex med titeln Stöder ni reguljära uttryck eller regex nedan.Behöver du avancerad regex med substitution? Se exemplen och hela avsnittet om regex med titeln Stöder ni reguljära uttryck eller regex nedan.Enkelt exempel: Om jag vill att all e-post som går till `linus@example.com` eller `torvalds@example.com` ska vidarebefordras till `user@gmail.com`:Namn/Värd/Alias TTL Typ Svar/Värde "@", ".", eller tomt 3600 TXT forward-email=/^(linus|torvalds)$/:user@gmail.comViktigt: Catch-all vidarebefordringsregler kan också beskrivas som "fall-through". Det betyder att inkommande e-post som matchar minst en specifik vidarebefordringsregel kommer att användas istället för catch-all. Specifika regler inkluderar e-postadresser och reguljära uttryck.

Till exempel:

forward-email=hello:first@gmail.com,second@gmail.com

E-post skickad tillhello@example.comkommer **inte** att vidarebefordras tillsecond@gmail.com(catch-all) med denna konfiguration, utan levereras endast tillfirst@gmail.com.

- Använd din registrators DNS-hanteringssida (den andra fliken du har öppen), och lägg dessutom till följande TXT-post:

Namn/Värd/Alias TTL Typ Svar/Värde "@", ".", eller tomt 3600 TXT v=spf1 a include:spf.forwardemail.net -allViktigt: Om du använder Gmail (t.ex. Skicka e-post som) eller G Suite, behöver du lägga tillinclude:_spf.google.comtill värdet ovan, till exempel:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -allTips: Om du redan har en liknande rad med "v=spf1", behöver du lägga tillinclude:spf.forwardemail.netprecis före eventuella befintliga "include:host.com"-poster och före "-all" på samma rad, till exempel:

v=spf1 a include:spf.forwardemail.net include:host.com -all

Observera att det finns en skillnad mellan "-all" och "~all". "-" indikerar att SPF-kontrollen ska MISSLYCKAS om den inte matchar, och "~" indikerar att SPF-kontrollen ska SOFTFAILA. Vi rekommenderar att använda "-all"-metoden för att förhindra domänförfalskning.

Du kan också behöva inkludera SPF-posten för den värd du skickar e-post från (t.ex. Outlook). - Verifiera dina DNS-poster med vårt verktyg "Verify Records" som finns på Mitt Konto Domäner Installation.

- Skicka ett testmail för att bekräfta att det fungerar. Observera att det kan ta lite tid innan dina DNS-poster har spridits.

Tips: Om du inte tar emot testmail, eller får ett testmail som säger "Var försiktig med detta meddelande", se då svaren för Varför tar jag inte emot mina testmail och Varför visas mina testmail som jag skickar till mig själv i Gmail som "misstänkta" respektive.

- Om du vill "Skicka mail som" från Gmail, behöver du titta på denna video, eller följa stegen under Hur man skickar mail som med Gmail nedan.

Kan jag använda flera MX-utbyten och servrar för avancerad vidarebefordran

Ja, men du bör endast ha en MX-utbyte listad i dina DNS-poster.

Försök inte använda "Prioritet" som ett sätt att konfigurera flera MX-utbyten.

Istället behöver du konfigurera ditt befintliga MX-utbyte för att vidarebefordra mail för alla icke-matchande alias till vår tjänsts utbyten (mx1.forwardemail.net och/eller mx2.forwardemail.net).

Om du använder Google Workspace och vill vidarebefordra alla icke-matchande alias till vår tjänst, se https://support.google.com/a/answer/6297084.

Om du använder Microsoft 365 (Outlook) och vill vidarebefordra alla icke-matchande alias till vår tjänst, se https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/use-connectors-to-configure-mail-flow/set-up-connectors-to-route-mail och https://learn.microsoft.com/en-us/exchange/mail-flow-best-practices/manage-mail-flow-for-multiple-locations.

Hur ställer jag in en semesterautomatiskt svar (out of office auto-responder)

Gå till Mitt Konto Domäner Alias och skapa eller redigera det alias du vill konfigurera en semesterautomatiskt svar för. Du har möjlighet att konfigurera ett startdatum, slutdatum, ämne och meddelande, samt aktivera eller inaktivera det när som helst:

- Ämne och meddelande i ren text stöds för närvarande (vi använder

striptags-paketet internt för att ta bort eventuell HTML). - Ämnet är begränsat till 100 tecken.

- Meddelandet är begränsat till 1000 tecken.

- Uppställning kräver konfiguration av utgående SMTP (t.ex. måste du konfigurera DKIM, DMARC och Return-Path DNS-poster).

- Gå till Mitt konto Domäner Inställningar Konfiguration av utgående SMTP och följ installationsinstruktionerna.

- Semesterresponder kan inte aktiveras på globala vanity-domännamn (t.ex. stöds inte engångsadresser).

- Semesterresponder kan inte aktiveras för alias med wildcard/catch-all (

*) eller reguljära uttryck.

Till skillnad från mailsystem som postfix (t.ex. som använder sieve-semesterfiltertillägget) – lägger Forward Email automatiskt till din DKIM-signatur, skyddar mot anslutningsproblem vid utskick av semesterresponser (t.ex. på grund av vanliga SSL/TLS-anslutningsproblem och äldre servrar), och stödjer till och med Open WKD och PGP-kryptering för semesterresponser.

-

Vi skickar endast en gång per tillåten avsändare var fjärde dag (vilket liknar Gmail:s beteende).

-

Vår Redis-cache använder ett fingeravtryck av

alias_idochsender, däralias_idär aliasets MongoDB-ID ochsenderär antingen Från-adressen (om tillåten) eller rot-domänen i Från-adressen (om inte tillåten). För enkelhetens skull är utgångstiden för detta fingeravtryck i cachen satt till 4 dagar. -

Vår metod att använda rot-domänen som parsas från Från-adressen för icke tillåtna avsändare förhindrar missbruk från relativt okända avsändare (t.ex. illvilliga aktörer) som försöker översvämma semesterresponser.

-

-

Vi skickar endast när MAIL FROM och/eller Från inte är tomma och inte innehåller (skiftlägesokänsligt) ett postmaster-användarnamn (delen före @ i en e-postadress).

-

Vi skickar inte om det ursprungliga meddelandet hade någon av följande rubriker (skiftlägesokänsligt):

- Rubrik

auto-submittedmed ett värde som inte ärno. - Rubrik

x-auto-response-suppressmed värdetdr,autoreply,auto-reply,auto_replyellerall. - Rubrik

list-id,list-subscribe,list-unsubscribe,list-help,list-post,list-owner,list-archive,x-autoreply,x-autorespondellerx-auto-respond(oavsett värde). - Rubrik

precedencemed värdetbulk,autoreply,auto-reply,auto_replyellerlist.

- Rubrik

-

Vi skickar inte om MAIL FROM eller Från-e-postadressen slutar med

+donotreply,-donotreply,+noreplyeller-noreply. -

Vi skickar inte om användardelen i Från-e-postadressen var

mdaemonoch den hade en skiftlägesokänslig rubrikX-MDDSN-Message. -

Vi skickar inte om det fanns en skiftlägesokänslig

content-type-rubrik med värdetmultipart/report.

Hur ställer jag in SPF för Forward Email

Använd din registrators DNS-hanteringssida och skapa följande TXT-post:

| Namn/Värd/Alias | TTL | Typ | Svar/Värde |

|---|---|---|---|

| "@", ".", eller tomt | 3600 | TXT | v=spf1 a include:spf.forwardemail.net -all |

include:_spf.google.com till värdet ovan, till exempel:

v=spf1 a include:spf.forwardemail.net include:_spf.google.com -all

include:spf.protection.outlook.com i din SPF TXT-post, till exempel:

v=spf1 a include:spf.forwardemail.net include:spf.protection.outlook.com -all

include:spf.forwardemail.net precis före eventuella befintliga "include:host.com"-poster och före "-all" på samma rad, till exempel:

v=spf1 a include:spf.forwardemail.net include:host.com -all

Observera att det finns en skillnad mellan "-all" och "~all". "-" indikerar att SPF-kontrollen ska MISSLYCKAS om den inte matchar, och "~" indikerar att SPF-kontrollen ska SOFTFAIL. Vi rekommenderar att använda "-all"-metoden för att förhindra domänförfalskning.

Du kan också behöva inkludera SPF-posten för den värd du skickar mail från (t.ex. Outlook).

Hur ställer jag in DKIM för Forward Email

Gå till Mitt konto Domäner Inställningar Utgående SMTP-konfiguration och följ installationsinstruktionerna.

Hur ställer jag in DMARC för Forward Email

Gå till Mitt konto Domäner Inställningar Utgående SMTP-konfiguration och följ installationsinstruktionerna.

Hur visar jag DMARC-rapporter

Forward Email erbjuder en omfattande DMARC-rapportsinstrumentpanel som låter dig övervaka din e-postautentiseringsprestanda över alla dina domäner från ett enda gränssnitt.

Vad är DMARC-rapporter?

DMARC (Domain-based Message Authentication, Reporting, and Conformance) rapporter är XML-filer som skickas av mottagande e-postservrar och berättar hur dina e-postmeddelanden autentiseras. Dessa rapporter hjälper dig att förstå:

- Hur många e-postmeddelanden som skickas från din domän

- Om dessa e-postmeddelanden passerar SPF- och DKIM-autentisering

- Vilka åtgärder mottagande servrar vidtar (acceptera, karantänsätta eller avvisa)

- Vilka IP-adresser som skickar e-post å din domäns vägnar

Hur man får tillgång till DMARC-rapporter

Gå till Mitt konto DMARC-rapporter för att visa din instrumentpanel. Du kan också komma åt domänspecifika rapporter från Mitt konto Domäner genom att klicka på "DMARC"-knappen bredvid valfri domän.

Instrumentpanelens funktioner

DMARC-rapportsinstrumentpanelen erbjuder:

- Sammanfattande mått: Totalt antal mottagna rapporter, totalt analyserade meddelanden, SPF-justeringsgrad, DKIM-justeringsgrad och total godkänd andel

- Diagram över meddelanden över tid: Visuell trend av e-postvolym och autentiseringsgrader under de senaste 30 dagarna

- Justering sammanfattning: Cirkeldiagram som visar fördelningen mellan SPF- och DKIM-justering

- Meddelandes disposition: Staplat stapeldiagram som visar hur mottagande servrar hanterade dina e-postmeddelanden (accepterade, karantänsatta eller avvisade)

- Tabell med senaste rapporter: Detaljerad lista över individuella DMARC-rapporter med filtrering och paginering

- Domänfiltrering: Filtrera rapporter efter specifik domän när du hanterar flera domäner Varför detta är viktigt

För organisationer som hanterar flera domäner (som företag, ideella organisationer eller byråer) är DMARC-rapporter avgörande för:

- Identifiera obehöriga avsändare: Upptäck om någon förfalskar din domän

- Förbättra leveransbarheten: Säkerställ att dina legitima e-postmeddelanden passerar autentisering

- Övervaka e-postinfrastrukturen: Spåra vilka tjänster och IP-adresser som skickar å dina vägnar

- Efterlevnad: Behåll insyn i e-postautentisering för säkerhetsrevisioner

Till skillnad från andra tjänster som kräver separata DMARC-övervakningsverktyg inkluderar Forward Email DMARC-rapportering och visualisering som en del av ditt konto utan extra kostnad.

Krav

- DMARC-rapporter är endast tillgängliga för betalda planer

- Din domän måste ha DMARC konfigurerat (se Hur ställer jag in DMARC för Forward Email)

- Rapporter samlas automatiskt in när mottagande e-postservrar skickar dem till din konfigurerade DMARC-rapporteringsadress

Veckovisa e-postrapporter

Användare med betald plan får automatiskt veckovisa sammanfattningar av DMARC-rapporter via e-post. Dessa e-postmeddelanden inkluderar:

- Sammanfattande statistik för alla dina domäner

- SPF- och DKIM-justeringsgrader

- Uppdelning av meddelandets disposition (accepterade, karantän, avvisade)

- Topp rapporterande organisationer (Google, Microsoft, Yahoo, etc.)

- IP-adresser med justeringsproblem som kan behöva åtgärdas

- Direktlänkar till din DMARC-rapporteringspanel

Veckorapporter skickas automatiskt och kan inte inaktiveras separat från andra e-postaviseringar.

Hur ansluter och konfigurerar jag mina kontakter

För att konfigurera dina kontakter, använd CardDAV-URL:en: https://carddav.forwardemail.net (eller helt enkelt carddav.forwardemail.net om din klient tillåter det)

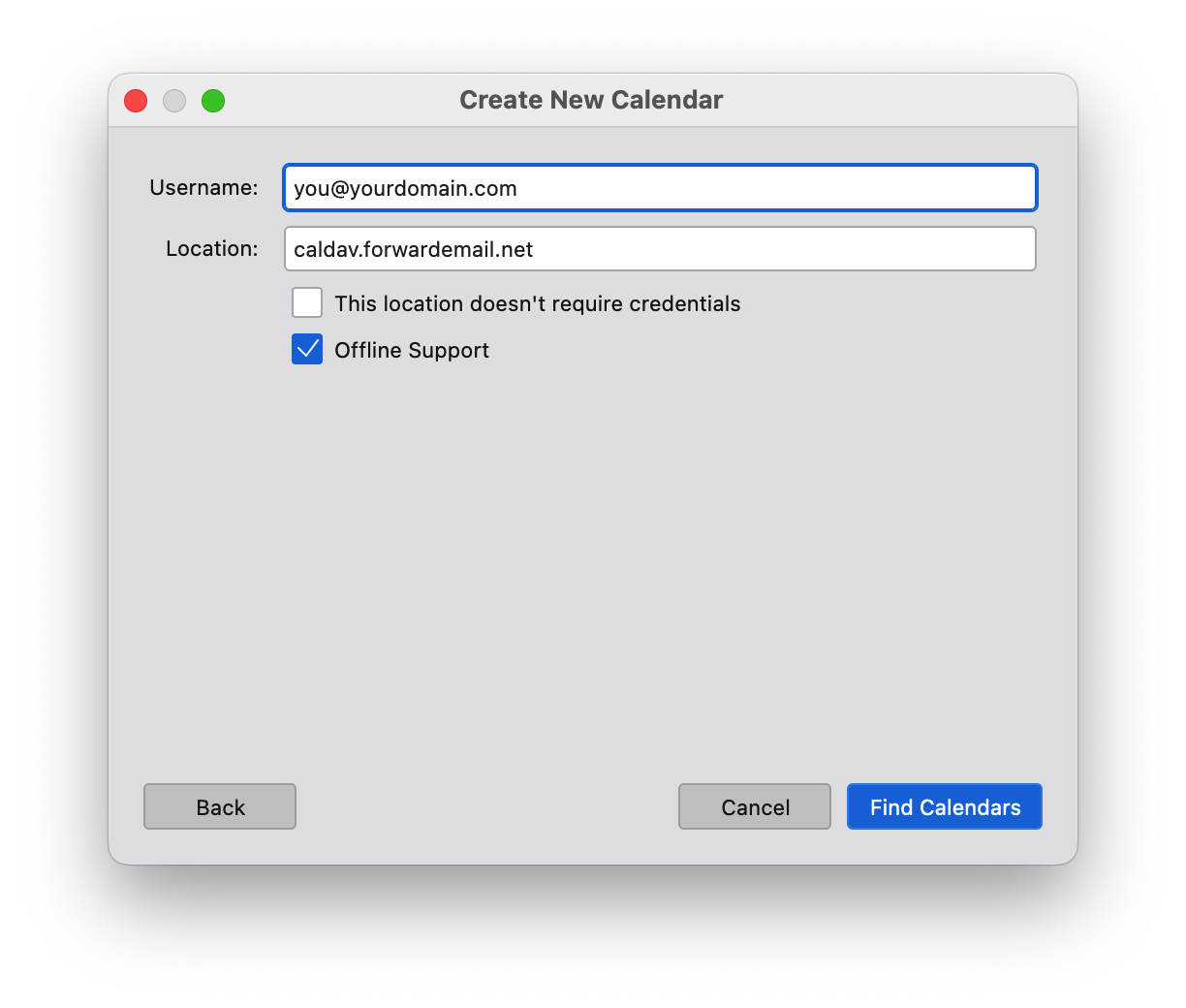

Hur ansluter och konfigurerar jag mina kalendrar

För att konfigurera din kalender, använd CalDAV-URL:en: https://caldav.forwardemail.net (eller helt enkelt caldav.forwardemail.net om din klient tillåter det)

Hur lägger jag till fler kalendrar och hanterar befintliga kalendrar

Om du vill lägga till ytterligare kalendrar, lägg bara till en ny kalender-URL: https://caldav.forwardemail.net/dav/principals/calendar-name (se till att ersätta calendar-name med önskat kalendarnamn)

Du kan ändra en kalenders namn och färg efter skapandet – använd bara din föredragna kalenderapplikation (t.ex. Apple Mail eller Thunderbird).

Hur ansluter och konfigurerar jag uppgifter och påminnelser

För att konfigurera uppgifter och påminnelser, använd samma CalDAV-URL som för kalendrar: https://caldav.forwardemail.net (eller helt enkelt caldav.forwardemail.net om din klient tillåter det)

Uppgifter och påminnelser separeras automatiskt från kalenderhändelser till sina egna "Påminnelser" eller "Uppgifter"-kalendersamlingar.

Installationsinstruktioner per plattform:

macOS/iOS:

- Lägg till ett nytt CalDAV-konto i Systeminställningar > Internetkonton (eller Inställningar > Konton på iOS)

- Använd

caldav.forwardemail.netsom server - Ange din Forward Email-alias och genererade lösenord

- Efter installationen ser du både "Kalender" och "Påminnelser"-samlingar

- Använd Påminnelser-appen för att skapa och hantera uppgifter

Android med Tasks.org:

- Installera Tasks.org från Google Play Store eller F-Droid

- Gå till Inställningar > Synkronisering > Lägg till konto > CalDAV

- Ange server:

https://caldav.forwardemail.net - Ange din Forward Email-alias och genererade lösenord

- Tasks.org hittar automatiskt dina uppgiftskalendrar

Thunderbird:

- Installera Lightning-tillägget om det inte redan är installerat

- Skapa en ny kalender med typen "CalDAV"

- Använd URL:

https://caldav.forwardemail.net - Ange dina Forward Email-uppgifter

- Både händelser och uppgifter kommer att vara tillgängliga i kalendergränssnittet

Varför kan jag inte skapa uppgifter i macOS Påminnelser

Om du har problem med att skapa uppgifter i macOS Påminnelser, prova dessa felsökningssteg:

-

Kontrollera kontoinställningar: Se till att ditt CalDAV-konto är korrekt konfigurerat med

caldav.forwardemail.net -

Verifiera separata kalendrar: Du bör se både "Calendar" och "Reminders" i ditt konto. Om du bara ser "Calendar" kan uppgiftssupporten ännu inte vara helt aktiverad.

-

Uppdatera konto: Försök ta bort och lägga till ditt CalDAV-konto igen i Systeminställningar > Internetkonton

-

Kontrollera serveranslutning: Testa att du kan komma åt

https://caldav.forwardemail.neti din webbläsare -

Verifiera inloggningsuppgifter: Se till att du använder rätt alias-e-post och genererat lösenord (inte ditt kontolösenord)

-

Tvinga synkronisering: I Påminnelser-appen, försök skapa en uppgift och uppdatera sedan synken manuellt

Vanliga problem:

- "Reminders calendar not found": Servern kan behöva en stund för att skapa Reminders-samlingen vid första åtkomst

- Uppgifter synkroniseras inte: Kontrollera att båda enheterna använder samma CalDAV-kontouppgifter

- Blandat innehåll: Se till att uppgifter skapas i "Reminders"-kalendern, inte i den allmänna "Calendar"

Hur ställer jag in Tasks.org på Android

Tasks.org är en populär öppen källkod-uppgiftshanterare som fungerar utmärkt med Forward Emails CalDAV-uppgiftssupport.

Installation och inställning:

-

Installera Tasks.org:

- Från Google Play Store: Tasks.org

- Från F-Droid: Tasks.org on F-Droid

-

Konfigurera CalDAV-synk:

- Öppna Tasks.org

- Gå till ☰ Meny > Inställningar > Synkronisering

- Tryck på "Lägg till konto"

- Välj "CalDAV"

-

Ange Forward Email-inställningar:

- Server-URL:

https://caldav.forwardemail.net - Användarnamn: Ditt Forward Email-alias (t.ex.

du@dindomän.com) - Lösenord: Ditt alias-specifika genererade lösenord

- Tryck på "Lägg till konto"

- Server-URL:

-

Kontoupptäckt:

- Tasks.org kommer automatiskt att hitta dina uppgiftskalendrar

- Du bör se din "Reminders"-samling dyka upp

- Tryck på "Prenumerera" för att aktivera synk för uppgiftskalendern

-

Testa synk:

- Skapa en testuppgift i Tasks.org

- Kontrollera att den visas i andra CalDAV-klienter (som macOS Påminnelser)

- Verifiera att ändringar synkroniseras åt båda hållen

Tillgängliga funktioner:

- ✅ Skapa och redigera uppgifter

- ✅ Förfallodatum och påminnelser

- ✅ Uppgiftsavslut och status

- ✅ Prioritetsnivåer

- ✅ Deluppgifter och uppgiftshierarki

- ✅ Taggar och kategorier

- ✅ Tvåvägssynk med andra CalDAV-klienter

Felsökning:

- Om inga uppgiftskalendrar visas, försök uppdatera manuellt i Tasks.org-inställningarna

- Se till att du har minst en uppgift skapad på servern (du kan skapa en i macOS Påminnelser först)

- Kontrollera nätverksanslutning till

caldav.forwardemail.net

Hur ställer jag in SRS för Forward Email

Vi konfigurerar automatiskt Sender Rewriting Scheme ("SRS") – du behöver inte göra detta själv.

Hur ställer jag in MTA-STS för Forward Email

Vänligen se vår sektion om MTA-STS för mer information.

Hur lägger jag till en profilbild till min e-postadress

Om du använder Gmail, följ dessa steg nedan:

- Gå till https://google.com och logga ut från alla e-postkonton

- Klicka på "Logga in" och i rullgardinsmenyn klicka på "annat konto"

- Välj "Använd ett annat konto"

- Välj "Skapa konto"

- Välj "Använd min nuvarande e-postadress istället"

- Ange din e-postadress med egen domän

- Hämta verifieringsmailet som skickats till din e-postadress

- Ange verifieringskoden från detta mail

- Fyll i profilinformationen för ditt nya Google-konto

- Godkänn alla sekretess- och användarvillkor

- Gå till https://google.com och klicka uppe till höger på din profilikon, klicka sedan på "ändra"-knappen

- Ladda upp ett nytt foto eller avatar för ditt konto

- Ändringarna tar ungefär 1-2 timmar att slå igenom, men kan ibland gå mycket snabbt.

- Skicka ett testmail och profilbilden bör visas.

Avancerade funktioner

Stöder ni nyhetsbrev eller e-postlistor för marknadsföringsrelaterad e-post

Ja, du kan läsa mer på https://forwardemail.net/guides/newsletter-with-listmonk.

Observera att för att upprätthålla IP-rykte och säkerställa leveransbarhet har Forward Email en manuell granskningsprocess per domän för godkännande av nyhetsbrev. Mejla support@forwardemail.net eller öppna en hjälpförfrågan för godkännande. Detta tar vanligtvis mindre än 24 timmar, där de flesta förfrågningar behandlas inom 1-2 timmar. Inom en snar framtid siktar vi på att göra denna process omedelbar med ytterligare spamkontroller och varningar. Denna process säkerställer att dina mejl når inkorgen och att dina meddelanden inte markeras som skräppost.

Stöder ni att skicka e-post med API

Ja, från och med maj 2023 stödjer vi att skicka e-post med API som ett tillägg för alla betalande användare.

Se vår sektion om E-post i vår API-dokumentation för alternativ, exempel och mer insikt.

För att skicka utgående e-post med vårt API måste du använda din API-token som finns under Min säkerhet.

Stöder ni att ta emot e-post med IMAP

Ja, från och med 16 oktober 2023 stödjer vi att ta emot e-post via IMAP som ett tillägg för alla betalande användare. Vänligen läs vår djupgående artikel om hur vår krypterade SQLite-mailboxlagringsfunktion fungerar.

-

Skapa ett nytt alias för din domän under Mitt konto Domäner Aliaser (t.ex.

hello@example.com) -

Klicka på Generera lösenord bredvid det nyligen skapade aliaset. Kopiera till ditt urklipp och spara det genererade lösenordet säkert som visas på skärmen.

-

Använd din föredragna e-postapplikation för att lägga till eller konfigurera ett konto med ditt nyss skapade alias (t.ex.

hello@example.com)Tips: Vi rekommenderar att använda Thunderbird, Thunderbird Mobile, Apple Mail, eller ett open-source och integritetsfokuserat alternativ. -

När du uppmanas att ange IMAP-servernamn, skriv

imap.forwardemail.net -

När du uppmanas att ange IMAP-serverport, skriv

993(SSL/TLS) – se alternativa IMAP-portar vid behovTips: Om du använder Thunderbird, se till att "Anslutningssäkerhet" är inställd på "SSL/TLS" och autentiseringsmetoden är inställd på "Normalt lösenord". -

När du uppmanas att ange IMAP-serverlösenord, klistra in lösenordet från Generate Password i steg 2 ovan

-

Spara dina inställningar – om du har problem, vänligen kontakta oss

Stöder ni POP3

Ja, från och med den 4 december 2023 stödjer vi POP3 som ett tillägg för alla betalande användare. Vänligen läs vår djupgående artikel om hur vår krypterade SQLite-postlådefunktion fungerar.

-

Skapa ett nytt alias för din domän under Mitt konto Domäner Aliaser (t.ex.

hello@example.com) -

Klicka på Generate Password bredvid det nyligen skapade aliaset. Kopiera till ditt urklipp och spara det genererade lösenordet säkert som visas på skärmen.

-

Använd din föredragna e-postapplikation för att lägga till eller konfigurera ett konto med ditt nyligen skapade alias (t.ex.

hello@example.com)Tips: Vi rekommenderar att använda Thunderbird, Thunderbird Mobile, Apple Mail, eller ett open-source och integritetsfokuserat alternativ. -

När du uppmanas att ange POP3-servernamn, skriv

pop3.forwardemail.net -

När du uppmanas att ange POP3-serverport, skriv

995(SSL/TLS) – se alternativa POP3-portar vid behovTips: Om du använder Thunderbird, se till att "Anslutningssäkerhet" är inställd på "SSL/TLS" och autentiseringsmetoden är inställd på "Normalt lösenord". -

När du uppmanas att ange POP3-serverlösenord, klistra in lösenordet från Generate Password i steg 2 ovan

-

Spara dina inställningar – om du har problem, vänligen kontakta oss

Stöder ni kalendrar (CalDAV)

Ja, från och med den 5 februari 2024 har vi lagt till denna funktion. Vår server är caldav.forwardemail.net och övervakas även på vår statussida.

Det stöder både IPv4 och IPv6 och är tillgängligt över port 443 (HTTPS).

| Inloggning | Exempel | Beskrivning |

|---|---|---|

| Användarnamn | user@example.com |

E-postadress för ett alias som finns för domänen på Mitt konto Domäner. |

| Lösenord | ************************ |

Alias-specifikt genererat lösenord. |

För att använda kalenderstöd måste användaren vara e-postadressen för ett alias som finns för domänen på Mitt konto Domäner – och lösenordet måste vara ett alias-specifikt genererat lösenord.

Stöder ni uppgifter och påminnelser (CalDAV VTODO)

Ja, från och med 14 oktober 2025 har vi lagt till CalDAV VTODO-stöd för uppgifter och påminnelser. Detta använder samma server som vårt kalenderstöd: caldav.forwardemail.net.

Vår CalDAV-server stöder både kalenderhändelser (VEVENT) och uppgiftskomponenter (VTODO) med hjälp av enhetliga kalendrar. Det betyder att varje kalender kan innehålla både händelser och uppgifter, vilket ger maximal flexibilitet och kompatibilitet över alla CalDAV-klienter.

Hur kalendrar och listor fungerar:

- Varje kalender stöder både händelser och uppgifter – Du kan lägga till händelser, uppgifter eller båda i vilken kalender som helst

- Apple Påminnelser-listor – Varje lista du skapar i Apple Påminnelser blir en separat kalender på servern

- Flera kalendrar – Du kan skapa så många kalendrar du behöver, var och en med eget namn, färg och organisation

- Synkronisering mellan klienter – Uppgifter och händelser synkroniseras sömlöst mellan alla kompatibla klienter

Stödda uppgiftsklienter:

- macOS Påminnelser – Fullt inbyggt stöd för skapande, redigering, slutförande och synkronisering av uppgifter

- iOS Påminnelser – Fullt inbyggt stöd på alla iOS-enheter

- Tasks.org (Android) – Populär öppen källkod-uppgiftshanterare med CalDAV-synk

- Thunderbird – Uppgifts- och kalenderstöd i skrivbords-e-postklient

- Alla CalDAV-kompatibla uppgiftshanterare – Standardstöd för VTODO-komponenten

Stödda uppgiftsfunktioner:

- Skapande, redigering och borttagning av uppgifter

- Förfallodatum och startdatum

- Uppgiftsstatus (NEEDS-ACTION, IN-PROCESS, COMPLETED, CANCELLED)

- Prioritetsnivåer för uppgifter

- Återkommande uppgifter

- Uppgiftsbeskrivningar och anteckningar

- Synkronisering över flera enheter

- Deluppgifter med RELATED-TO-egenskap

- Uppgiftspåminnelser med VALARM

Inloggningsuppgifterna är samma som för kalenderstöd:

| Inloggning | Exempel | Beskrivning |

|---|---|---|

| Användarnamn | user@example.com |

E-postadress för ett alias som finns för domänen på Mitt konto Domäner. |

| Lösenord | ************************ |

Alias-specifikt genererat lösenord. |

Viktiga anteckningar:

- Varje Påminnelser-lista är en separat kalender – När du skapar en ny lista i Apple Påminnelser skapas en ny kalender på CalDAV-servern

- Thunderbird-användare – Du måste manuellt prenumerera på varje kalender/lista du vill synkronisera, eller använda kalenderns hem-URL:

https://caldav.forwardemail.net/dav/your-email@domain.com/ - Apple-användare – Kalenderupptäckt sker automatiskt, så alla dina kalendrar och listor visas i Kalender.app och Påminnelser.app

- Enhetliga kalendrar – Alla kalendrar stöder både händelser och uppgifter, vilket ger dig flexibilitet i hur du organiserar din data

Stöder ni kontakter (CardDAV)

Ja, från och med den 12 juni 2025 har vi lagt till denna funktion. Vår server är carddav.forwardemail.net och övervakas även på vår statussida.

Den stöder både IPv4 och IPv6 och är tillgänglig över port 443 (HTTPS).

| Inloggning | Exempel | Beskrivning |

|---|---|---|

| Användarnamn | user@example.com |

E-postadress för ett alias som finns för domänen på Mitt konto Domäner. |

| Lösenord | ************************ |

Alias-specifikt genererat lösenord. |

För att använda kontaktsupporten måste användaren vara e-postadressen för ett alias som finns för domänen på Mitt konto Domäner – och lösenordet måste vara ett alias-specifikt genererat lösenord.

Stöder ni att skicka e-post med SMTP

Ja, från och med maj 2023 stödjer vi att skicka e-post med SMTP som ett tillägg för alla betalande användare.

-

Gå till Mitt konto Domäner Inställningar Outbound SMTP-konfiguration och följ installationsinstruktionerna

-

Skapa ett nytt alias för din domän under Mitt konto Domäner Aliaser (t.ex.

hello@example.com) -